Entrust nShield Connect XC/5c

Rodzina zaawansowanych sieciowych HSM'ów z szybką obsługą kluczy o długości 8192 bitów.

Firma Entrust regularnie i konsekwentnie prezentuje kolejne generacje modułów kryptograficznych ogólnego przeznaczenia. Hołdują one tym samym oryginalnym założeniom przyjętym dla pierwszych modułów dwie dekady temu, ale są rozbudowywane o dodatkowe funkcje i oczywiście mają coraz większą wydajność. Nie zmieniło się również założenie o konieczności zapewnienia najwyższego poziom bezpieczeństwa, co jest potwierdzone stosownymi certyfikatami bezpieczeństwa.

Obecnie w ofercie znajdują się urządzenia z serii Connect XC oraz najnowszej linii 5c. Głównymi zmianami oprócz oczywistego, dużego wzrostu wydajności urządzeń, osiągniętego przez zastosowanie nowych procesorów i znacznie większej ilości pamięci, jest możliwość rozbudowy urządzeń bez konieczności jego wymiany. Realizuje się to w drodze zakupienia i aktywowania stosownej licencji, analogicznie jak w przypadku licencji klienckich. Większy nacisk położono także na obsługę kryptografii opartej na krzywych eliptycznych (ECC), która zyskuje na popularności i praktycznym znaczeniu. Oczywiście nadal urządzenia pozwalają na składowanie nieograniczonej liczby kluczy. Zachowana została zgodność z dotychczasowym środowiskiem Security World, co pozwala na rozbudowanie już istniejących systemów oraz łatwe późniejsze ich skalowanie

Główne cechy urządzeń:

- Zabezpieczenie i izolacja wrażliwych operacji kryptograficznych oraz przypisanie kluczy dla dla krytycznych aplikacji w organizacji

- Zmniejszenie kosztów zachowania zgodności (jeden moduł sieciowy dla wielu aplikacji)

- Uproszczenie zarządzania kluczami kryptograficznymi

- Ochrona wrażliwych danych przez zapewnienie ich przetwarzania w bezpiecznym środowisku urządzenia

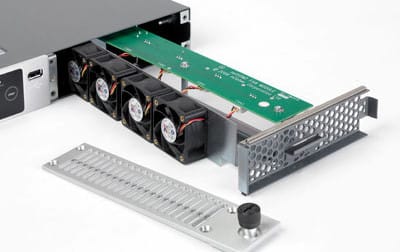

- Wsparcie zachowanie ciągłości biznesowej oraz minimalizacja czasu niedostępności usług dzięki zastosowaniu podwójnego zasilania z obsługą trybu hot-swap oraz redundantnych, łatwo wymienialnych wentylatorów

- Wsteczna kompatybilność

- Możliwość pełnego zdalnego zarządzania i monitorowania

nShield Connect XC / 5c pozwalają na zapewnienie sprzętowej ochrony informacji dla krytycznych aplikacji i systemów, takich jak infrastruktura klucza publicznego PKI, bazy danych, serwery aplikacji i web. Używając standardowych interfejsów kryptograficznych urządzenie można zintegrować z dowolnym oprogramowaniem implementującym jeden z szerokiej gamy wspieranych interfejsów programowych. Bezpieczny sposób wykonywania kodu podczas przetwarzania wrażliwych danych na platformie HSM zapobiega atakom z użyciem oprogramowania typu Trojan oraz innym atakom na poufność tych danych.

nShield Connect XC / 5c są urządzeniami odpornymi i reagującymi na manipulacje (temper-responsive). W przypadku wykrycia prób manipulacji urządzenia zaprzestaje wykonywania wszelkich operacji kryptograficznych, alarmują operatora o zajściu zdarzenia i na koniec przywracany jest domyślny stan fabryczny z usuniętymi wrażliwymi danymi kluczy. Funkcja wykrywania manipulacji może zostać wyłączona na żądanie. Jeśli już zostanie wywołany alarm to klucze i meta-dane mogą zostać odtworzone przy użyciu danych Security World ze zdalnego systemu plików oraz kart z zestawu kart administracyjnych.

Urządzenia zapewniają także drugą warstwę ochrony przed manipulacją. Wewnątrz urządzeń znajduje się karta HSM nShield PCI Express zapewniająca ochronę przed manipulacją, na poziomie określonym w wymaganiach dla certyfikatu FIPS (dla Connect XC: FIPS 140-2 level 3, dla 5s FIPS 140-3 level 3 – w trakcie ceryfikacji).

Urządzenia zostały zaprojektowane z myślą o zapewnieniu wysokiej dostępności i ciągłości biznesowej procesów. nShield Connect XC / 5s mają zdublowane moduły wentylatorów oraz zasilacze – są to komponenty typu hot-swap, które w przypadku awarii można łatwo wymienić bez potrzeby wysyłania urządzenia do centrum serwisowego.

We wszystkich urządzeniach należących do linii nShield do zarządzania stosowane jest rozwiązanie Security World, co pozwala zredukować czas konfiguracji i administracji urządzeń do minimum. Security World zapewnia bezpieczne wsparcie dla operacji wykonywanych zdalnie w centrach danych, odtwarzania po katastrofie włącznie z całkowitą wymianą sprzętu oraz dzielenia kluczy między kilkoma urządzeniami HSM. Klucze oraz meta informacje mogą być automatycznie odtwarzane bez potrzeby stosowania dodatkowego sprzętu czy systemów, co wpływa na zmniejszenie ogólnych kosztów operacji.

Dokumentacja

Wydajność

Wydajność jest podawana w ilości wykonywanych transakcji/podpisów na sekundę (TPS):

| Wydajność podpisów RSA | Base | Mid | High |

|---|---|---|---|

| Connect XC | 430 - 2048 bit 100 - 4096 bit | 3500 - 2048 bit 850 - 4096 bit | 8600 - 2048 bit 2025 - 4096 bit |

| 5c | 670 - 2048 bit 135 - 4096 bit 19 - 8192 bit | 3949 - 2048 bit 814 - 4096 bit 115 - 8192 bit | 13614 - 2048 bit 2200 - 4096 bit 309 - 8192 bit |

Uwaga: wydajność może zależeć od systemu operacyjnego, aplikacji, struktury sieci lokalnej i innych czynników.

| Obsługiwane algorytmy kryptograficzne | |

|---|---|

| Symetryczne | AES, AES-GCM, Arcfour, ARIA, Camellia, CAST, MD5 HMAC, RIPEMD160 HMAC, SEED, SHA-1 HMAC, SHA-224 HMAC, SHA-256 HMAC, SHA-384 HMAC, SHA-512 HMAC, Tiger HMAC, 3DES |

| Asymetryczne | RSA, Diffie-Hellman,ECMQV, DSA, El-Gamal, KCDSA, ECDSA (including NIST, Brainpool secp256k1 curves), ECDH, Edwards (Ed25519, Ed25519ph) |

| Funkcje HASH | MD5, SHA-1, SHA-2, (224, 256, 384, 512 bit), HAS-160, RIPEMD160, SHA-3 (224, 256, 384, 512 bit) |

| Specyfikacja techniczna | |

|---|---|

| Specyfikacja fizyczna | Wymiary: 19" rack 1U, głębokość 705mm Pobór energii: do 1A dla napięcia 220V |

| Wspierane systemy operacyjne* | Windows and Linux operating systems including distributions from Red Hat, SUSE, and major cloud service providers running as virtual machines or in containers |

| Interfejsy aplikacyjne | PKCS#11 Microsoft CryptoAPI/CNG Java JCE OpenSSL nCore Web Services |

| Certyfikaty (w zależności od modelu) | Connect XC:FIPS 140-2 level 3 5c:FIPS 140-3 level 3 Common Criteria EAL4+ UQSCD UL, CE, FCC, UKCA, RCM, Canada ICES ROHS,WEEE |